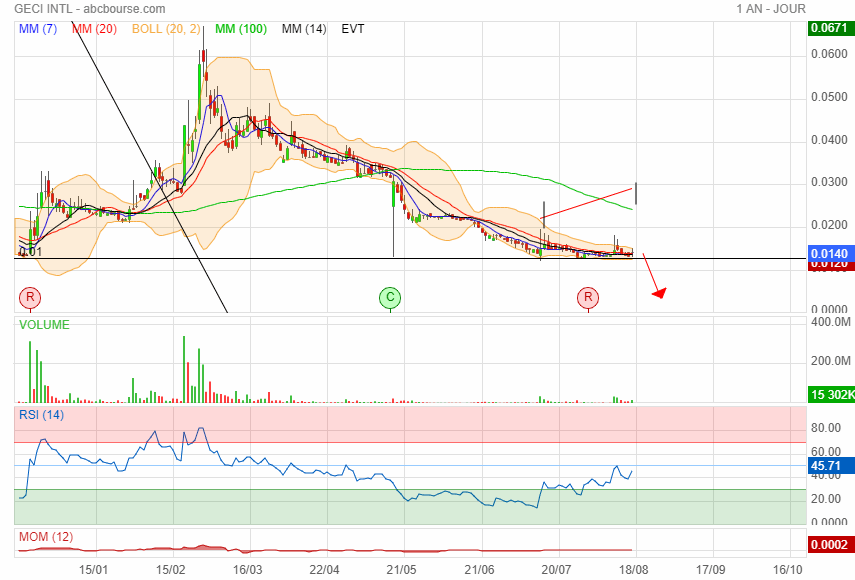

Cours temps réel: 0,014 7,46%

Message complété le 09/09/2021 16:23:30 par son auteur.

Volume (titres) 62 018 241

COMMUNIQUÉ DE PRESSE

Exercice 2021/22

Paris, le 8 septembre 2021 - 18h30

Le Digital et la Technologie pour le Monde d'Après

GECI International annonce le renouvellement d'un contrat majeur en

Calcul Haute Performance

GECI International annonce, que sa filiale Alliance Services Plus, a obtenu le renouvellement d'un contrat majeur portant sur l'infogérance scientifique en environnement HPC (High Performance Computing / Calcul Haute Performance) des centres de calcul du CEA DAM pour un montant de 7M€ sur une durée de 5 ans, et confirme ainsi la pertinence de sa stratégie de valorisation de ses offres.

La société Alliance Service Plus, dont le pôle HPC est le fer de lance de cette activité au sein du Groupe, démontre ainsi sa capacité à développer une offre adaptée aux besoins d'une clientèle exigeante et à la pointe de la technologie.

Avec les progrès technologiques, l'éventail des applications HPC s'élargit considérablement grâce au développement exponentiel des mémoires et puissances de calcul disponibles qui permettent de traiter, stocker et analyser d'énormes quantités de données à l'aide d'algorithmes d'Intelligence Artificielle.

Ainsi, le HPC permet de résoudre les problématiques les plus complexes et de relever ainsi une multitude de défis concrets utilisés dans une grande variété de secteurs, incluant la finance, l'industrie, la santé, la climatologie, la recherche fondamentale et bien d'autres…

Le Commissariat à l'énergie atomique et aux énergies alternatives (CEA) est un organisme public de recherche à caractère scientifique, technique et industriel (EPIC). Acteur majeur de la recherche, du développement et de l'innovation, le CEA intervient notamment dans la recherche technologique pour l'industrie et la recherche fondamentale. S'appuyant sur une capacité d'expertise reconnue, le CEA participe à la mise en place de projets de collaboration avec de nombreux partenaires académiques et industriels.

A la pointe de la Technologie de Calcul Haute Performance, le Groupe s'engage dans une stratégie de développement et de valorisation de son offre HPC auprès des donneurs d'ordre de l'industrie, du numérique et de la recherche.

Prochain rendez-vous : Assemblée générale extraordinaire le 20 septembre 2021

A PROPOS DE G

Fume suit le titre donc ça risque de fumer ?

perso sur ce titre je ne tiens pas compte des graphes pur spéculation.

haha oui je te laisse l'expression.

Oui elle couve un nouveau depart..

Geci la puissance spéculative 0,014 3,03% ?

Message complété le 17/08/2021 12:35:16 par son auteur.

J ai copier sur le camarade lol

Keyrus : Information sur une cyberattaque

Levallois-Perret, le 9 juillet 2021

Keyrus a fait l'objet d'une cyberattaque dans le cadre d'une attaque mondiale de rançongiciel (‘ransomware'). En dépit des mesures renforcées de sécurité appliquées au quotidien pour protéger les données et l'intégrité des ressources informatiques connectées et installées sur les systèmes du Groupe Keyrus, une partie de ces derniers ont été chiffrés.

L'origine de l'attaque a été identifiée. La Direction Informatique de Keyrus a été immédiatement alertée des exactions en cours, et des mesures d'isolement et de sécurité ont été mises en œuvre dans les plus brefs délais pour contenir la propagation du virus et préserver les clients et partenaires du Groupe, conformément au plan établi de gestion des risques.

Mobilisées dès les premières heures de l'incident, les équipes de Keyrus se sont entourées, en France et à l'international, d'experts techniques en cybersécurité, dont certains mandatés par la compagnie d'assurance de Keyrus, pour analyser les causes ainsi que le mode opératoire de l'attaque.

Gardinais est un jolie minet issue de la bourgeoisie françaises .

Les Cyberattaques pourrais arriver en Europe prochainement ?

Je crois q il va y avoir une spéculation assez vive dans les jours qui vienne .

Cyberattaque géante contre Kaseya, les hackers réclament plusieurs millions

05/07/2021 | 20:58

New York (awp/afp) - De nombreuses entreprises dans le monde restaient affectées lundi par une cyberattaque massive, frappant depuis vendredi des clients de la société informatique américaine Kaseya et pour laquelle des hackers demandent une rançon de plusieurs millions de dollars.

La plupart des 800 magasins d'une des principales chaînes de supermarchés en Suède restaient ainsi fermés lundi, trois jours après avoir été touchés par cette attaque qui a bloqué le fonctionnement des caisses enregistreuses.

"La majorité de nos magasins restent fermés", a fait savoir à l'AFP Kevin Bell, un porte-parole de Coop Suède, soulignant que la situation semblait "plus positive" que la veille en vue d'un retour à la normale.

Des hackers ont attaqué la société américaine Kaseya vendredi, juste avant un week-end prolongé aux Etats-Unis par la fête nationale, en exploitant une faille de son logiciel de gestion informatique, utilisé par de nombreuses entreprises clientes.

Le cabinet spécialisé en cybersécurité Huntress Labs estime que le logiciel piraté a "été utilisé pour crypter plus de 1.000 entreprises" auxquelles les hackers réclament le paiement d'une rançon (attaque dite au rançongiciel ou "ransomware").

"C'est probablement la plus grande attaque au rançongiciel de tous les temps", a affirmé Ciaran Martin, professeur de cybersécurité à l'université d'Oxford.

Si son impact reste "difficile à quantifier", les hackers affirment avoir atteint "un million d'appareils et de réseaux, ce qui est absolument gargantuesque", a-t-il ajouté.

Le FBI a ouvert une enquête et travaille avec l'Agence américaine de cybersécurité et de sécurité des infrastructures (CISA) et d'autres agences "pour comprendre l'ampleur de la menace", mais celle-ci est telle qu'il pourrait s'avérer impossible de répondre à toutes les victimes individuellement, a-t-il averti dimanche.

Selon plusieurs experts, l'attaque a été menée par un affilié au groupe de hackers russophones connu sous le nom de REvil. Une revendication publiée sur le blog du darknet "Happy Blog", associé dans le passé à REvil, réclame le paiement d'une rançon de 70 millions de dollars en bitcoins.

Les hackers promettent en échange de diffuser "publiquement un décrypteur qui décrypte les fichiers de toutes les victimes, afin que tout le monde puisse se remettre de l'attaque en moins d'une heure" après paiement de la rançon.

Le président américain Joe Biden a indiqué samedi avoir ordonné une enquête, notamment pour déterminer si l'attaque venait ou non de Russie. Pour l'instant, "nous ne sommes pas encore sûrs", avait-il alors déclaré.

17 pays touchés

Basée à Miami, Kaseya vend des outils informatiques aux entreprises, dont le logiciel VSA destiné à gérer des réseaux de serveurs, ordinateurs et imprimantes depuis une seule source. Elle revendique plus de 40.000 clients.

Selon Kaseya, "seuls un très petit nombre de clients utilisant le logiciel sur leurs appareils" auraient été affectés. L'entreprise évaluait vendredi ce chiffre à moins de 40 clients. Mais certains d'entre eux ont eux-mêmes de nombreux clients et l'attaque s'est rapidement démultipliée.

L'entreprise a souligné qu'elle travaillait 24 heures sur 24, "dans toutes les zones géographiques", pour résoudre le problème et restaurer le service.

Dans un nouveau message publié lundi sur son site internet, le groupe a indiqué que les utilisateurs du logiciel VSA devaient pour le moment le maintenir hors ligne, dans l'attente de la mise au point d'un correctif de sécurité.

Kaseya a par ailleurs enjoint ses clients à ne pas cliquer sur les liens envoyés par de potentiels pirates informatiques réclamant une rançon, pouvant être utilisés à des fins malveillantes.

L'entreprise effectuera une nouvelle communication dans la soirée de lundi, a-t-elle affirmé.

Kaseya a embauché la firme spécialisée dans la cybersécurité FireEye Mandiant IR pour l'aider à gérer la crise.

La société de sécurité informatique ESET Research avait, samedi, identifié des victimes dans 17 pays à travers le monde.

L'assaut a débuté vendredi, "alors que de nombreuses entreprises avaient du personnel déjà en congé ou se préparant pour un long week-end", a souligné dans un message Sophos.

Les attaques par rançongiciel sont devenues fréquentes et les Etats-Unis ont été particulièrement frappés ces derniers mois par des assauts touchant aussi bien des grandes entreprises comme le géant de la viande JBS ou le gestionnaire d'oléoducs Colonial Pipeline, que des collectivités locales et des hôpitaux.

Les assureurs cherchent encore la parade face aux cyberattaques

En 2020, les cyberattaques ont explosé. Pour autant, petites et moyennes entreprises sont peu couvertes contre ce risque par les compagnies d'assurance aux politiques de garantie devenues parfois obsolètes dans un monde tout numérique.

La généralisation du télétravail et l’explosion des usages numériques ont offert un formidable terrain de jeu aux hackers. Les attaques informatiques contre les institutions et les entreprises ont bondi en 2020. Pour y faire face, la France a prévu 1 milliard d’euros pour aider à la création de 20 000 emplois en dans le secteur. Un phénomène qui attire investisseurs et créateurs d’entreprises, à l’image de l’ancien PDG de Qwant, Eric Leandri, avec Altrnativ.

Est oui les co pains Cours temps réel: 0,024 9,01%